目前互联网上无处不在的攻击软件,攻击者不需要对网络协议有很深的理解。修改网站首页,盗取管理员密码,在数据库中注入破坏整个网站数据等等。在这些攻击中生成的网络层数据与正常数据没有什么不同。

以下是国家计算机网络应急技术处理协调中心(CNCERT/CC)统计的2008年上半年我国国内网站被黑客攻击和篡改的统计图表。从1月到7月,发现有超过41000个网站被篡改,平均每天有近200个网站被篡改。这真是一个惊人的数字。

我们可以看到,被篡改的网站数量仍在以每年2-3倍的速度递增。在WEB应用日益普及和重要的今天,可以说网站防黑客和防篡改的解决方案已经成为每一个企事业单位网络运维部门迫切而重要的任务。

很多用户认为在网络中部署多层防火墙、入侵检测系统(IDS)、入侵防御系统(IPS)等设备可以保证网络的安全,可以全面立体的保护WEB应用。但为什么基于WEB应用的攻击不断发生?根本原因是传统的网络安全设备对应用层的攻击防范作用非常有限。目前大多数防火墙工作在网络层,通过过滤网络层的数据(基于TCP/IP报文头的ACL)实现访问控制功能;状态防火墙确保内部网络不会被外部网络非法访问。所有处理都在网络层,而应用层攻击的特征无法在网络层检测到。IDS、IPS利用深度包检测技术检查网络数据中的应用层流量,并与攻击特征库进行匹配,从而识别已知的网络攻击,防范应用层攻击。然而,IDS和IPS并不能有效防御未知攻击、未来攻击和通过灵活编码和消息分段实现的应用层攻击。

WEB应用防火墙的出现解决了这个问题。应用防火墙通过执行应用会话中的请求来处理应用层,它专门保护Web应用通信流和所有相关的应用资源免受利用Web协议或应用漏洞的攻击。应用程序防火墙可以防止出于恶意目的使用应用程序行为的浏览器和HTTP攻击。一些功能强大的应用防火墙甚至可以模拟一个代理作为网站服务器接受应用交付,相当于给原有网站加了一个安全的绝缘外壳。

我们以现在业界比较常见的一款Barracuda-NC应用防火墙为例,看看应用防火墙是如何保护网站免受恶意注入和篡改的。

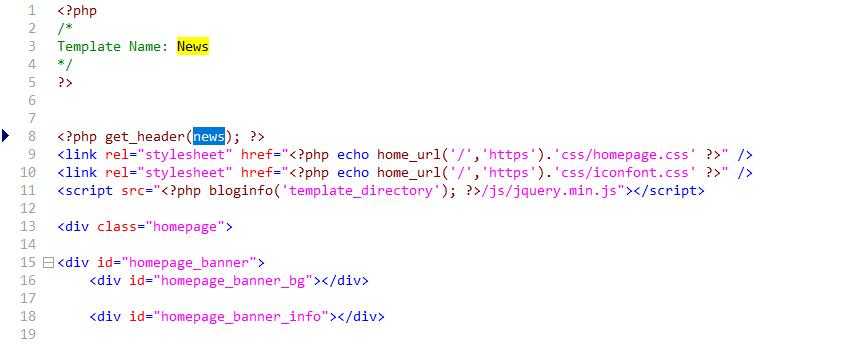

网络架构和部署:双臂代理模式

双臂代理模式是部署Web应用防火墙的最佳模式。在拓扑过程中也建议使用这种模式,它可以提供最佳的安全性能。

在这种模式下,所有数据端口都将打开;端口eth1是直接面向互联网的外部端口;端口eth2将与内部设备(交换机等)连接。),这是面向内部的。管理端口可以分配给另一个网段。我们建议将管理数据与实际流量分开,以避免实际流量和管理数据之间的冲突。

网络实施:

1.前端端口和后端端口位于不同的网段,所有外部客户端将连接到应用虚拟IP地址,该地址将绑定到前端端口(eth1)。

2.客户的连接将在设备上终止,以进行安全检查和过滤。

3.合法流量将通过后端端口(eth2)连接到负载平衡设备

4.负载平衡流量负载。

5.双臂代理模式可以开启所有安全功能。

工作特点:基于应用层检测,又具有基于状态的网络防火墙的优点。

全面检查应用数据录入,重写HTTP包头,强制遵守HTTP协议,防止各种利用协议漏洞的攻击和权限提升。

完全了解期望值,防止各种形式的SQL/命令注入和跨站点脚本攻击。

实时策略生成和执行,根据你的应用定义相应的保护策略,而不是同一个厂商预定义的防攻击策略,无缝集成你的应用,不会造成任何应用失真。

网站完全隐形:黑客再神奇,也攻击不了隐形的东西。新站长网提供vps配置教程。

Barracuda-NC利用防火墙使外部网站隐形,可以隐藏真实的web服务器类型、应用服务器类型、操作系统、版本号、版本更新程度、已知的安全漏洞、真实的IP地址、内部工作站信息,使黑客看不到、摸不到、检测不到,自然也无法猜测、分析、攻击。以下是常用扫描工具扫描被Barracuda-NC防火墙隐藏的网站的结果。

同时还能识别各种爬取检测程序,只允许正常的搜索引擎爬虫进入,将黑客爬取程序挡在门外,让想通过检测确定目标的黑客无从下手。

此外,作为一款强大的应用防火墙,Barracuda-NC应用防火墙拥有众多应用交付功能:应用数据缓存、数据压缩、TCP连接池、SSL卸载、7层内容交换负载均衡等。,可以完全替代其他应用层交换设备,作为应用层交换的中流砥柱。